반응형

참고) SAA 문제:

더보기

접기

어느 회사에서, 프라이빗 서브넷 내의 EC2 인스턴스에서 데이터 분석 애플리케이션을 호스팅하고 있습니다. 이 애플리케이션은 인터넷에 공개된 외부 API에 정기적으로 접근하여 기상 정보 데이터를 얻습니다. 현재 회사에서는 네트워크 보안 강화를 요구하고 있으며, 인터넷을 통한 통신에 대해서는 API와 EC2의 애플리케이션 간의 통신만 허용하고자 합니다. 이러한 요구 사항을 충족시키는 방법은 무엇일까요?

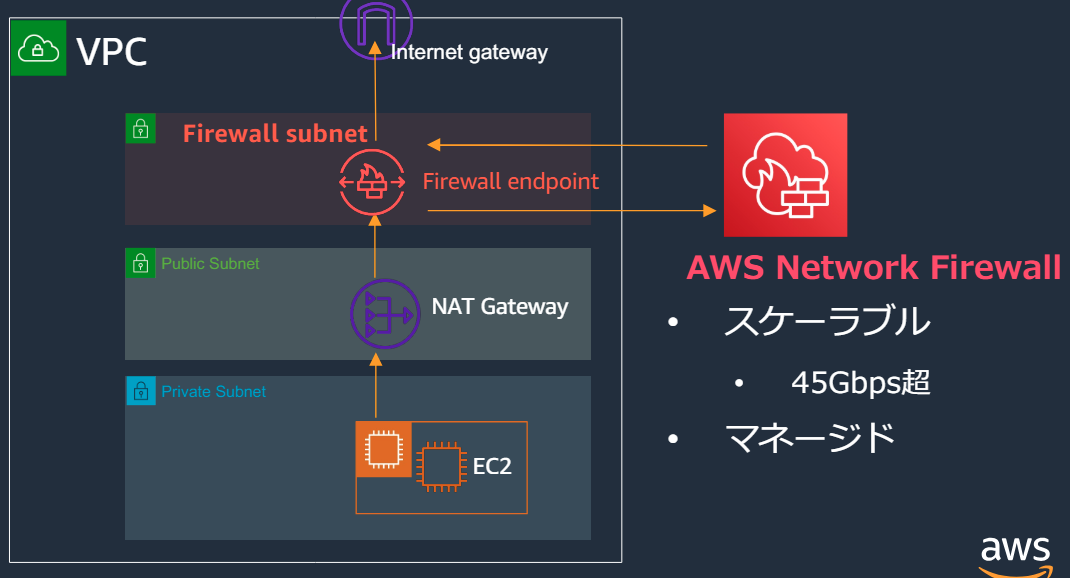

- AWS Network Firewall을 구성하여, API와의 통신만 허용하는 도메인 이름 필터링 규칙을 작성합니다. 프라이빗 서브넷에서의 아웃바운드 통신이 Network Firewall을 경유하도록 라우팅 테이블을 수정합니다.

- EC2 인스턴스의 보안 그룹에서 API의 URL과의 인바운드 및 아웃바운드 통신만 허용하도록 설정합니다.

- AWS Firewall Manager를 사용하여, VPC를 출입하는 모든 네트워크 트래픽을 검사합니다. 지정된 URL과 인터넷 게이트웨이 간의 통신만 허용하는 방화벽 설정을 합니다.

- AWS Shield Advanced를 구성하여, API와의 통신 외 모든 네트워크 트래픽을 차단하는 규칙을 작성합니다.

정답. 1번

- 2번 오답 이유:

보안 그룹을 사용하여 IP 주소나 포트를 기반으로 인바운드 및 아웃바운드 통신을 제어할 수는 있지만, URL이나 도메인 이름을 지정하여 제어할 수는 없기 때문에 잘못된 선택입니다. - 3번 오답 이유:

AWS Firewall Manager는 여러 AWS 계정과 서비스를 대상으로 방화벽 규칙을 일관되게 설정 및 관리하는 보안 관리 서비스이지만, 자체적으로 네트워크 트래픽을 제어하는 기능이 없기 때문에 잘못된 선택입니다. - 4번 오답 이유:

AWS Shield는 DDoS 공격으로부터 보호하는 데 특화된 서비스로, 네트워크 트래픽을 제어하는 기능이 없기 때문에 잘못된 선택입니다.

Network Firewall

Network Firewall

Network Firewall는 VPC에서 방화벽 기능을 제공하는 완전 관리형 서비스이다.

- Network Firewall는 VPC에서 Outbounc와 Inbound의 둘 다 트래픽 검사를 할 수 있다.

- 인터넷에서 특정 도메인 이름을 포함한 URL의 접근을 허가하거나, 특정 접속자(장소)에서 접속하는 트래픽을 모두 차단하는 기능 등 좀 더 구체적인 제한이 가능하다.

- 허가/차단하는 트래픽을 규칙별로 정의하기 때문에 FortiGate, PaloAlto와 같이 유연하게 트래픽을 컨트롤 가능.

Security Group 이나 NACL보다 더 고급기능을 갖추고 있다.

예시) 침입 방지 시스템(IPS)

예시) 도메인 이름에 따른 트래픽 필터링

주요 기능

- 규칙(Rule) 설계

- Stateful: 연결 상태를 추적하여 세션의 시작부터 끝까지 모든 패킷을 검사하여 트래픽을 허용한다.

- Stateless: 패킷의 각 부분을 개별적으로 검사하고, 규칙 기반으로 필터링한다.

- 침입 탐지 및 방지 시스템 (IDS/IPS)

- 침입 탐지 시스템 (IDS): 네트워크 트래픽을 모니터링하고 잠재적인 위협을 감지한다.

- 침입 방지 시스템 (IPS): 악성 트래픽을 차단하고, 네트워크 위협으로부터 보호한다.

- 도메인 기반 필터링

- DNS 트래픽을 필터링하여, 특정 도메인에 대한 접근을 허용하거나 차단할 수 있다.

반응형

'[AWS-FRF] > Network Firewall' 카테고리의 다른 글

| [참고][AWS] 방화벽에서의 Stateful VS Stateless!! (44) | 2024.11.21 |

|---|---|

| [참고][AWS] Network Firewall을 통한 아키텍쳐 설계 - 방화벽 개념과 구성!! (42) | 2024.11.20 |

댓글